أقوى 10 برامج هكر للكمبيوتر مجانية

[ad_1]

القرصنة هي محاولة الوصول الى نظام كمبيوتر أو شبكة خاصة من داخل جهاز كمبيوتر. أي ببساطة، هو الوصول غير المرغوب أو بالأحرى غير المصرح به من أجل التحكم في أمان شبكة الكمبيوتر وذلك لأغراض غير قانونية.

وإذا كنت تعتقد أن Kali Linux هو نظام التشغيل الوحيد للهكر والقرصنة، فربما من خلال هذا المقال ستفكر بشكل مغاير.

في هذا المقال ساكشف لك كل الخبايا التي يستخدمها الهاكرز في اختراق وتهكير أجهزة الكمبيوتر من خلال برامج الهكر لنظام التشغيل Windows والتي قد تساعدك الوصول الى مبتغاك وتعلم الهكر “الأخلاقي”

لذلك إذا كنت مهتمًا بالهكر ولكن لا ترغب في تثبيت Linux، فأنت في المكان الصحيح

نتبيه مهم:

هذه البرامج ين=مكنك استخدامها في تعلم طرق الههر الاخلافي من أجل جماية أجهزتك وأجهزة اصدقائك، لا نشجعك في استعمال هذه البرامج في إستعمال غير اخلاقي.

قبل البدء في عرض محتويات هذا المقال، دعني قبل ذلك أعرض لك بعض الاستفسارات التي وصلتنا من بعض المتابعين، الذين تعرض حساباتهم للاختراق من طرف اشخاص مجهولين.

إذا كنت مهتم بالتعرف على طرق اختراق حسابات فيسبوك أو كيفية اختراق واتساب وطريقة الحماية ، وكنت تريد الاطلاع على هذه الطرق وكيفية حماية نفسك، أنصحك بالاطلاع على هذه المواضيع:

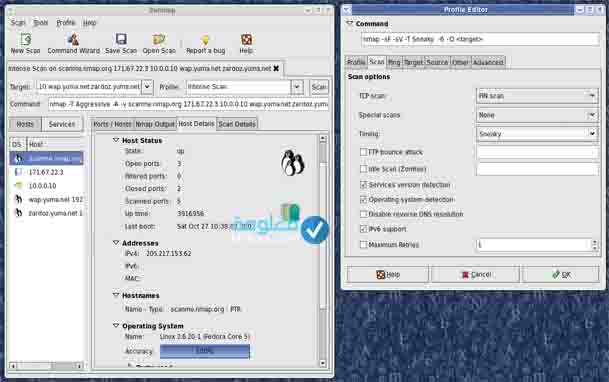

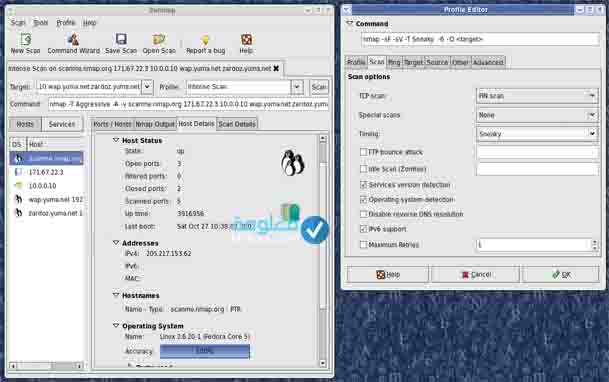

1- برنامج zeNmap

برنامج Nmap – المعروف أيضًا باسم Network Mapper – في فئة أداة ماسح المنافذ. أداة الهكر المجانية والمفتوحة المصدرهذههي أداة فحص المنافذ الأكثر شيوعًا والتي تتيح اكتشاف الشبكة وتدقيق الأمان بكفاءة.

في العام الماضي، فاز Nmap بالعديد من جوائز منتجات الأمان لهذا العام وظهر في العديد من الأفلام بما في ذلك The Matrix Reloaded و Die Hard 4 وغيرها.

- يستخدم Nmap في مجموعة واسعة من الخدمات حزم IP الأولية لتحديد المضيفين المتاحين على الشبكة وخدماتهم.

- يتوفر على كافة التفاصيل حول أنظمة التشغيل المستخدمة من قبل المضيفين ونوع جدار الحماية المستخدم ومعلومات أخرى.

- Nmap متاح لجميع الأنظمة الأساسية الرئيسية بما في ذلك Windows و Linux و OS X.

2- برنامج Metasploit

Metasploit هو حل أمان للكمبيوتر يوفر معلومات حول الثغرات الأمنية ويساعد في اختبار الاختراق وتطوير توقيع IDS. سيساعد هذا الحل بالتأكيد في العثور بسرعة على مشكلات الأمان في جهاز الكمبيوتر الخاص بك، والتحقق من عمليات ترحيل الثغرات الأمنية، وإدارة تقييمات الأمان.

يُعرف بأنه أفضل برنامج اختبار الاختراق في العالم والذي يأتي مزودًا بجميع الأدوات والميزات الرائدة.

- تم دمج معظم أدوات برنامج Metasploit في Metasploit Framework، مما يعني أنه يمكنك الاستمتاع به بتكلفة قليلة جدًا.

- بالمقارنة مع حلول أمان الكمبيوتر الرائدة الأخرى، فهو بسيطةللغاية ويوفر لوحة تحكم سهلة الاستخدام حيث يمكنك استخدم كل الأدوات والميزات.

- برنامج الهكر Metasploit متاح لجميع الأنظمة الأساسية الرئيسية بما في ذلك Windows و Linux و OS X.

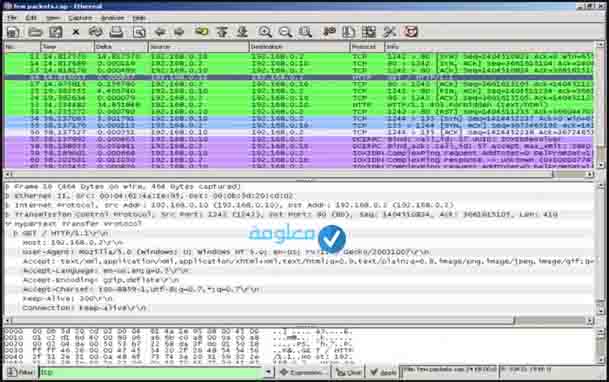

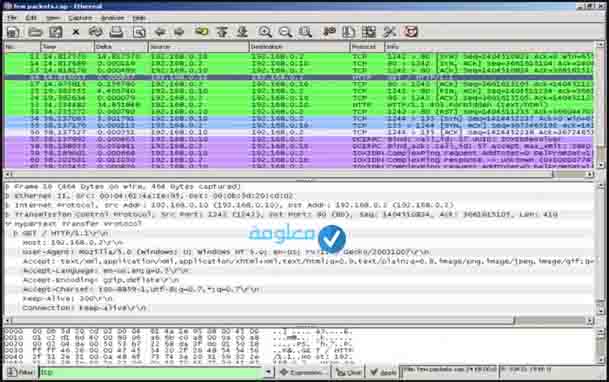

3- برنامج Wireshark

Wireshark تم تسمية هذه الأداة المجانية والمفتوحة المصدر في الأصل باسم Ethereal. وهي أداة التقاط حزم معروفة تكتشف الثغرات الأمنية داخل الشبكة وتتحقق من مجموعات قواعد جدار الحماية.

يستخدمه الآلاف من المتخصصين في مجال الأمن لتحليل الشبكات والتقاط الجيب المباشر والمسح العميق لمئات البروتوكولات.

- يساعدك Wireshark على قراءة البيانات الحية من Ethernet و IEEE 802.11 و PPP / HDLC و ATM و Bluetooth و USB و Token Ring و Frame Relay و FDDI وغيرها.

- تعمل أداة Wiresharkمع مختلف أنظمة التشغيل بما فيها Windows و Linux و OS X.

العديد من الاشخاص يجدون صعوبة في الوصول غلى باسوورد الواي فاي واختراقه، يلجأ البعض غلى تجربة مهاراته في اختراق واي فاي الجيران، لكن يجد صعوبة في القيام بهذا الأمر.

يمكنك اليوم الوصول غلى باسوورد الواي فاي بكل سهولة واختراق شبكة الجيران، عن طريق البرامج والطرق التي بقن ان شرحنا بالتفصيل، ستجدها في: اقوى 6 برامج اختراق الواي فاي للكمبيوتر.

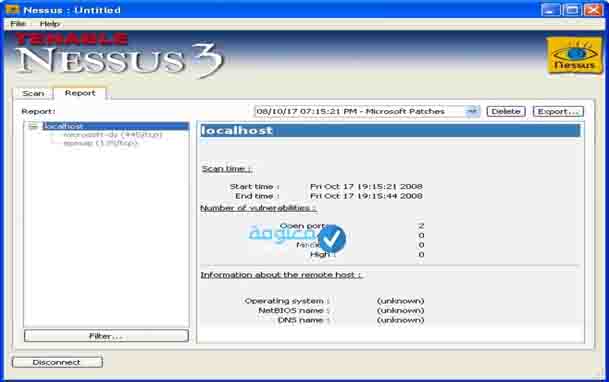

4- برنامج Nessus

تم تطوير الأداة بواسطة Tenable Network Security، وهي واحدة من أكثر أدوات فحص الثغرات الأمنية شيوعًا. يخدم Nessus أغراضًا مختلفة لأنواع مختلفة من المستخدمين – Nessus Home و Nessus Professional و Nessus Manager و Nessus Cloud.

- باستخدام Nessus، يمكنك مسح أنواع متعددة من الثغرات الأمنية التي تشمل اكتشاف خلل الوصول عن بُعد.

- تستطيع أيضا تنبيه التهيئة الخاطئة، ورفض الخدمات ضد بروتوكول مكدس TCP / IP.

- يتيح لك البرنامج أيضا إعداد عمليات تدقيق PCI DSS، واكتشاف البرامج الضارة، وعمليات البحث عن البيانات الحساسة، إلخ.

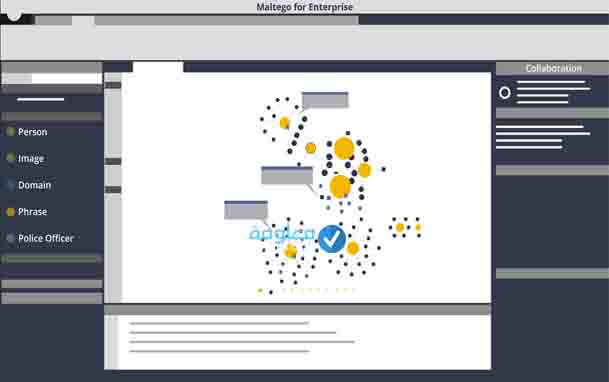

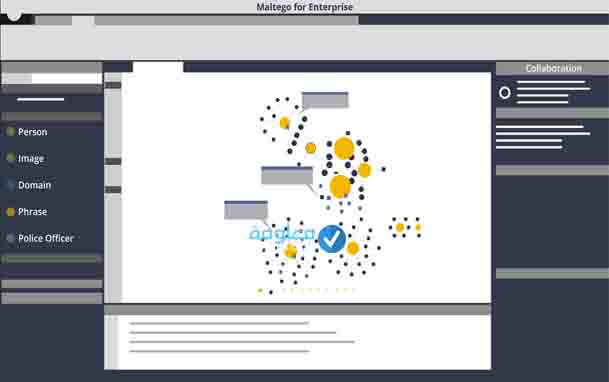

5- برنامج Maltego

هذا البرنامج هو عبارة عن أداة مهمة جدًا للأشخاص الذين يرغبون في جمع المعلومات حول الأشخاص والمجالات النطاقات وغيرها، والتعرف على العلاقات بينهم.

- إنها أداة تجمع المعلومات من العديد من المصادر المختلفة مثل Google و shodan و Whois وسجلات DNS وغيرها.

إذا افترضنا أن شخصًا ما يريد معرفة العلاقة بين شخصين على Facebook، فيمكنه من خلال هذه الأداة، معرفة العلاقات.

هل هناك علاقة بينهما أم أن هناك أشخاصًا عاديين بين هذين الشخصين؟ وكيف يمكن لهذا الشخص الذي سيقوم بخرق أخلاقي لهذه العلاقة أن يستفيد من هذه المعلومات؟

- بعد جمع المعلومات ومعرفة العلاقة من خلال المعلومات، يمكنه الوصول إليها وجمع المزيد من المعلومات.

- من خلال هذه الاداة يمكن معرفة العلاقات بين شخص وشركة أو مجال وما إذا كانت لها علاقة أم لا، ومعرفة الارتباط لهذه العلاقة.

6- برنامج John The Ripper

يعد John The Ripper أحد أكثر أدوات اختراق كلمات المرور المفضلة والأكثر ثقة للمتسللين.

- هذا برنامج مجاني تمامًا ومفتوح المصدر ويتم توزيعه في شكل كود سورس، على الرغم من أنه مكتوب بشكل أساسي بلغة البرمجة C.

- تمنح الوحدات المختلفة منه القدرة على كسر كلمات المرور باستخدام تقنيات تشفير مختلفة. لذلك إذا كان اختراق كلمة المرور هو الشيء الذي تفضله، فيجب عليك تجربة هذه الأداة.

- متوفر برنامج الهكر John The Ripper على مجموعة متنوعة من الأنظمة الأساسية، بما في ذلك Windows و Linux و DOS و OpenVMS و Unix.

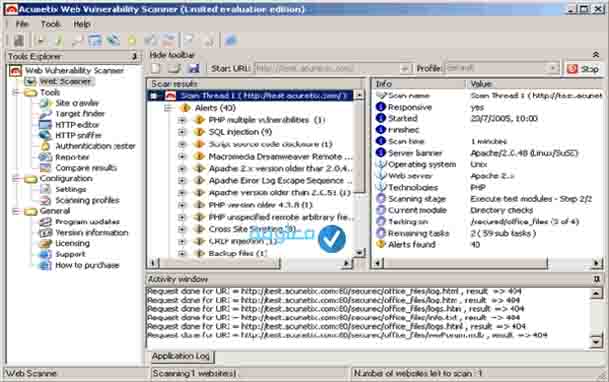

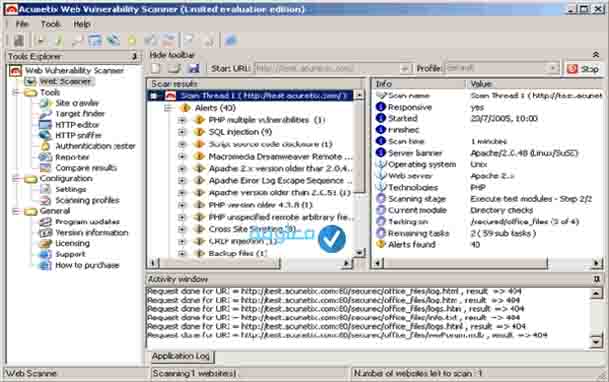

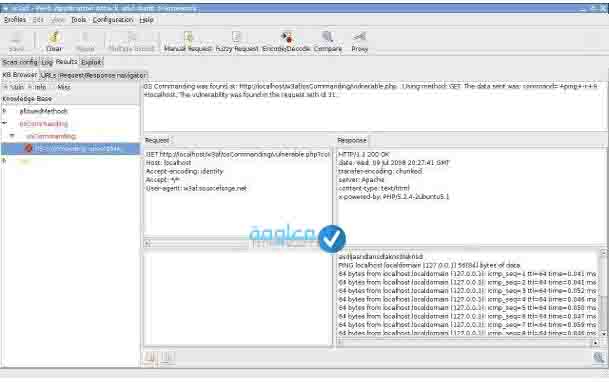

7- برنامج Acunetix

Acunetix هو ماسح للثغرات الأمنية على الويب (WVS) يقوم بمسح واكتشاف العيوب في موقع الويب التي يمكن أن تكون قاتلة. تقوم هذه الأداة متعددة الخيوط بالزحف إلى موقع ويب وتكتشف البرمجة النصية الخبيثة عبر المواقع وحقن SQL ونقاط ضعف أخرى.

هذه الأداة تستفيد من مميزات إدارة الثغرات الأمنية المتقدمة مباشرة في جوهرها، مع إعطاء الأولوية للمخاطر بناءً على البيانات، وكذلك تقوم بدمج نتائج الماسح الضوئي في الأدوات والأنظمة الأساسية الأخرى.

- تقوم هذه الأداة السريعة وسهلة الاستخدام بفحص مواقع WordPress من أكثر من 1200 نقطة ضعف في WordPress.

- Acunetix هي أداة هكر أخلاقية مؤتمتة بالكامل تكشف عن أكثر من 4500 ثغرة في تطبيق الويب والإبلاغ عنها بما في ذلك جميع متغيرات حقن SQL و XSS.

- يدعم متتبع ارتباطات Acunetix بشكل كامل تطبيقات HTML5 و JavaScript، مما يسمح بمراجعة التطبيقات المعقدة والمصادق عليها.

- برنامج الهكر Acunetix متوفر لنظام التشغيل Windows.

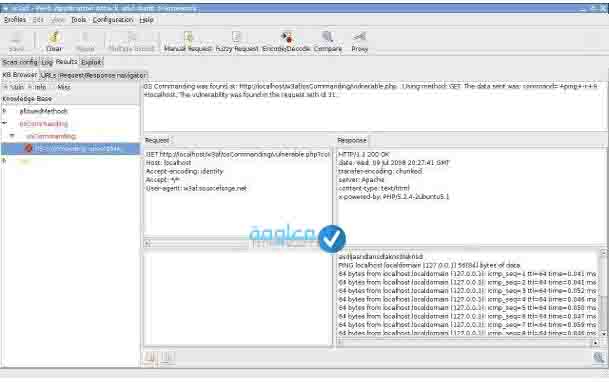

8- برنامج w3af

W3af هو برنامج مجاني ومفتوح المصدر لفحص أمان تطبيقات الويب ويستخدم على نطاق واسع من قبل المخترقين ومختبري الاختراق. يرمز w3af إلى هجوم تطبيقات الويب وإطار عمل التدقيق.

- باستخدام أداة القرصنة هذه، يمكنك الحصول على معلومات عن الثغرات الأمنية التي يمكن استخدامها بشكل أكبر في عمليات اختبار الاختراق.

- يدعي w3af تحديد أكثر من 200 نقطة ضعف (بما في ذلك أمثال البرمجة النصية عبر المواقع، وإدخال SQL، والتكوينات الخاطئة لـ PHP، وبيانات الاعتماد التي يمكن تخمينها، وأخطاء التطبيقات التي لم تتم معالجتها) وجعل تطبيق الويب (والموقع الإلكتروني) أكثر أمانًا.

- W3afمتوفر لأنظمة Linux و BSD و OS X. وفي نظام Windows، يتم دعم إصداراته الأقدم.

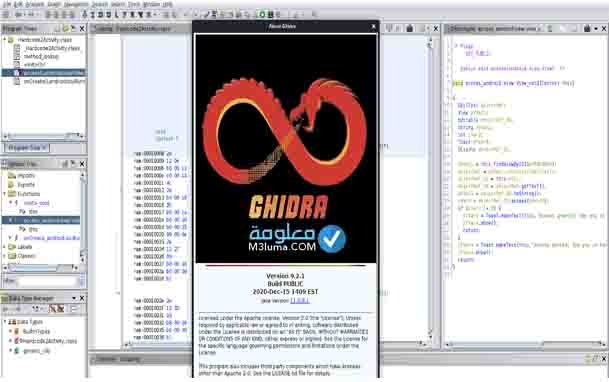

9- برنامج Ghidra

Ghidra هي أداة للهندسة العكسية نمت محليًا لوكالة الأمن القومي والتي تم فتحها مؤخرًا من قبل الوكالة الأمريكية. وفقًا لوكالة الأمن القومي، تُستخدم الأداة داخليًا للبحث بعمق في البرامج الضارة ولاكتشاف نقاط الضعف التي يمكن استغلالها.

- تتمثل إحدى أهم ميزات برنامج الهكر هذا في ميزة دعم المستخدمين المتعددين التي تتيح للباحثين التعاون.

- يمكن بإمكانك عن طريق البرامج أيضًا استخدام واجهة برمجة التطبيقات المكشوفة وإنشاء مكون إضافي ووظائف إضافية خاصة بـ Ghidra.

- برنامج الهكر Ghidra متاح لأنظمة Linux و Windows و MacOs.

10- برنامج Intruder

Intruder هو ماسح ضوئي آلي بالكامل يبحث عن نقاط ضعف الأمن السيبراني في ملكيتك الرقمية، ويشرح المخاطر ويساعد في علاجها. إنها إضافة مثالية لترسانتك من أدوات الهكر.

مع توفر أكثر من 9000 فحص أمني، تتيح Intruder إمكانية الوصول إلى فحص الثغرات الأمنية على مستوى المؤسسات للشركات من جميع الأحجام.

تتضمن فحوصات الأمان الخاصة بالبرنامج تحديد التكوينات الخاطئة والتصحيحات المفقودة ومشكلات تطبيقات الويب الشائعة مثل حقن SQL والبرمجة عبر المواقع.

يوفر لك الوقت من خلال تحديد أولويات النتائج بناءً على سياقها بالإضافة إلى فحص أنظمتك بشكل استباقي بحثًا عن أحدث الثغرات الأمنية.

تم تصميم برنامج Intruder من قبل متخصصي الأمان ذوي الخبرة، وهو يعتني بالكثير من متاعب إدارة الثغرات الأمنية.

خلاصة:

في الأخير نخلص الى القول بان تهكير الكمبيوتر عن طريق برامج هكر الكمبيوتر سيف ذو حدين، إذ يمكنك استخدام هذه البرامج في الاختراق القانوني، والذي يعمل به العديد من الاشخاص والمؤسسات في تعليم طرق الحماية باستخدام هذه الطرق.

كما يتم استخدام هذه الطرق من طرف البعض في أمور مخالفة للقانون، وهذا الامر هو ما لا ننصح اي شخص باستخدامه، ما يجب الإشارة أليه هو أننا لا نتحمل اي مسؤوالية في حال استخدمت هذه الطرق في أمور مخالفة لأن هدفنا تعليمي لا أقل ولا اكثر.

انتهى.

[ad_2]